简介:

Zimbra提供一套开源协同办公套件包括WebMail,日历,通信录,Web文档管理和创作。它最大的特色在于其采用Ajax技术模仿CS桌面应用软件的风格开发的客户端兼容Firefox,Safari和IE浏览器。

漏洞概述:

Zimbra Collaboration(又称ZCS)8.8.15和9.0具有mboximport功能,可接收ZIP存档并从中提取文件,具有管理员权限的认证用户可以将任意文件上传到系统中,从而导致目录遍历或远程代码执行。此漏洞已于2022 年3月在8.8.15P31和9.0.0P24中修复,目前已发现被利用。

影响版本:

ZCS < 8.8.15 patch 33

ZCS < 9.0.0 patch 26

尽管公共公告没有提及,但根据我们的分析,Zimbra Collaboration Suite 网络版(付费版)易受攻击,而开源版(免费)则不然(因为它没有易受攻击的 mboximport 端点)。易受攻击的版本是:

Zimbra Collaboration Suite Network Edition 9.0.0 Patch 23 (and earlier)

Zimbra Collaboration Suite Network Edition 8.8.15 Patch 30 (and earlier)

环境搭建:

环境准备:

Centos 7 zimbra安装包

环境搭建:

参考这篇文章

参考这篇文章

超详细 Zimbra 环境搭建&安装_Evan Kang的博客-CSDN博客

Zimbra提供一套开源协同办公套件包括WebMail,日历,通信录,Web文档管理和创作。它最大的特色在于其采用Ajax技术模仿CS桌面应用软件的风格开发的客户端兼容Firefox,Safari和IE浏览器。

https://blog.csdn.net/qq_44281295/article/details/127540619

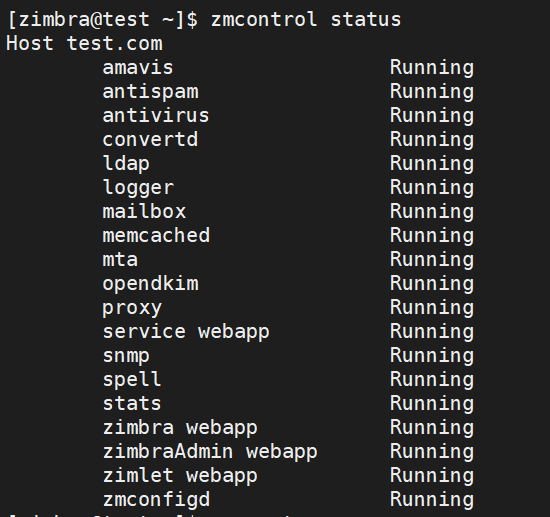

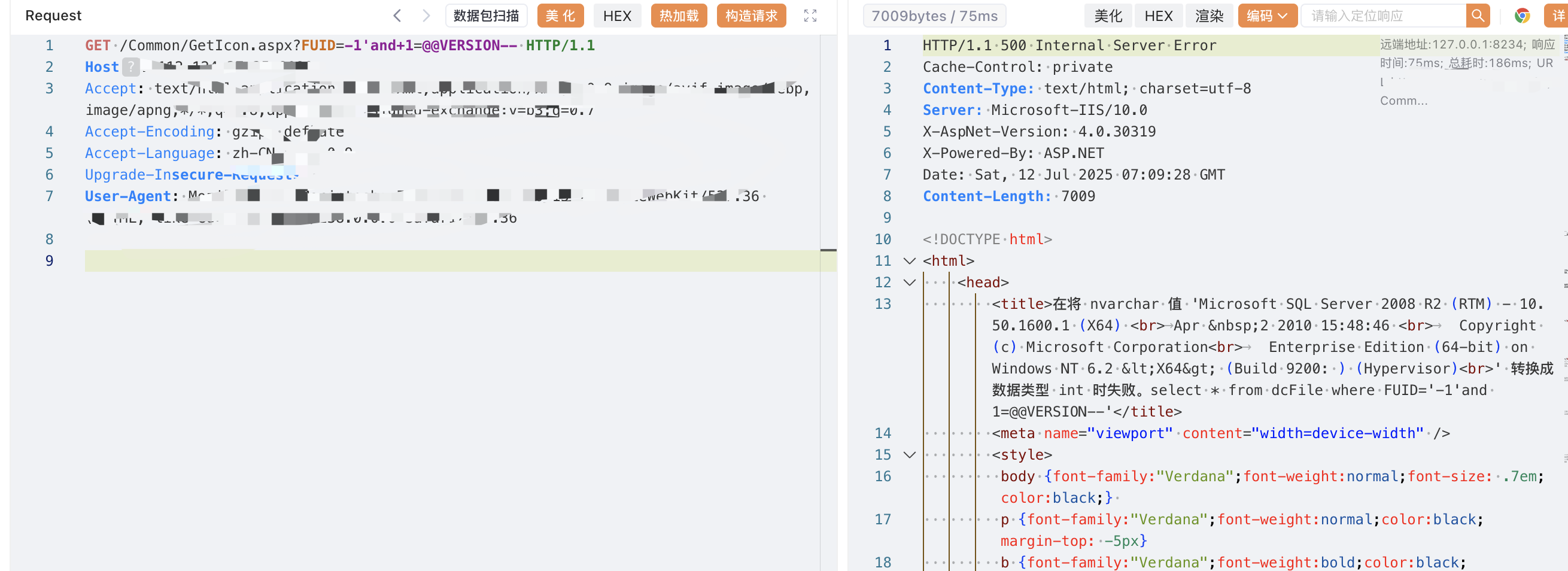

漏洞复现:

利用POC: Poc地址:

https://github.com/vnhacker1337/CVE-2022-27925-PoC

python zimbra-exploit.py https://test.com test@test.com

Webshell穿越路径为:

..\..\..\..\mailboxd\webapps\zimbraAdmin

修复建议:

目前这些漏洞已经修复,受影响用户可升级到Zimbra 8.8.15P33、9.0.0P26或更高版本。

下载链接:

https://blog.zimbra.com/2022/08/authentication-bypass-in-mailboximportservlet-vulnerability/

© 版权声明

文章版权归作者所有,未经允许请勿转载。

THE END

会员专属

会员专属

请登录后查看评论内容