之前问过mht有没有这个脚本

我就又进频道里把脚本搬出来了。

(没感觉到多好用,可能我不会使用)

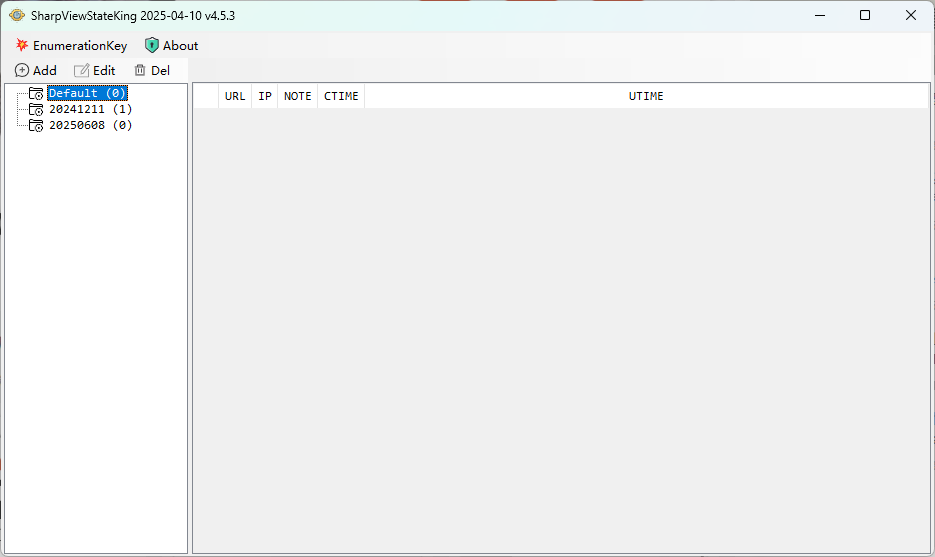

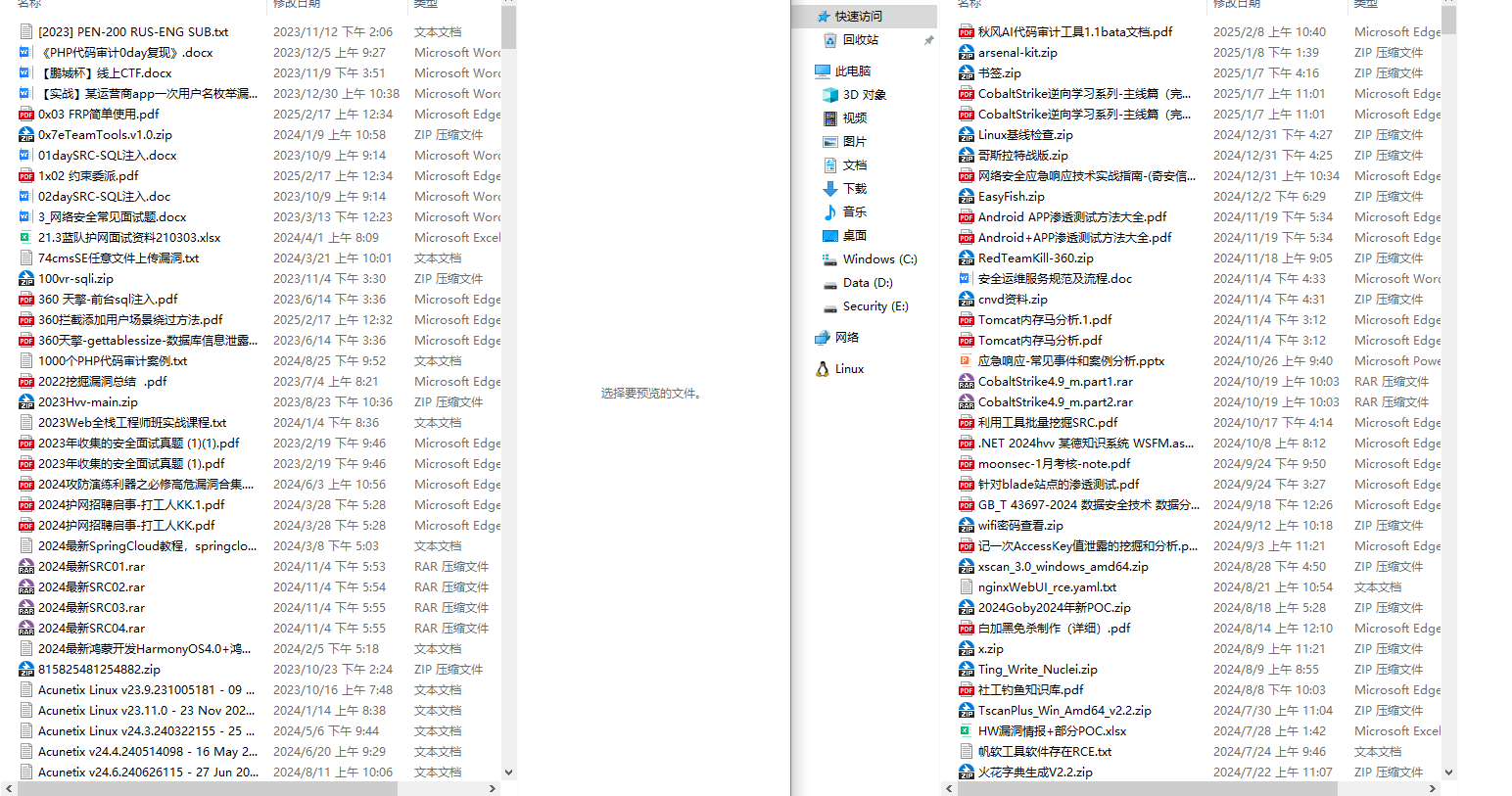

**此脚本旨在简化以下过程:**

1) 目标侦查

2) 字典管理

3) 子域名枚举

4) Web漏洞扫描:

- CORS

- CRLF

- 可视化:使用Selenium/Aquatone进行Web截图

- SSRF

- XSS

- WAF

- Wapiti:Wapiti自动化扫描器

- HTTP扫描器

5) Web漏洞利用:

- Shocker:利用Shellshock漏洞的服务器

- Yasuo:查找易受攻击的Web应用

- Apache Struts

- Changeme:默认凭证扫描器

- CMSmap:CMS扫描器

- WPScan:WordPress漏洞扫描器

- Joom:Joomla漏洞扫描器

- Zigoo:利用URL参数漏洞

6) URL参数发现

7) 内容发现:

- AWS S3桶

- 目录模糊扫描

- Github密钥

- Javascript研究

- SWF研究

8) 端点漏洞利用

**基本用法:**`./vigilant.rb -c Google -d google.com [参数]`

**详细用法:**`./vigilant.rb -c Google -d google.com -all [参数]`

附加参数是可选的,但执行和理解Vigilant过程时推荐使用。

`-c` 设置目标的名称 - Vigilant会将目标的所有数据保存在一个项目文件夹中

`-d` 目标的域名/子域名

`-t` 设置线程数 - 更多线程,速度更快

`-all` 执行所有可用域名的过程目录结构:

安装过程

为了减少一些奇奇怪怪的问题,建议用普通用户创建(/home下的用户)

如果使用root则需要简单的改两行代码

想省事,下面两步最好一样

mkdir Desktop/recon

cd Desktop/recon

# 赋予运行权限

chmod +x vigilant.rb

# 执行

./vigilant.rb -h

中文介绍

└─# ./vigilant.rb -h

Vigilant 2.0 ( https://vigilant.com )

用法: vigilant [选项] -c [公司] -d <域名>

[选项]:

注意: 如果未提供 -w 标记,默认使用 /usr/share/vigilant/subs.txt 或与 vigilant.rb 位于同一目录下的 subs.txt 文件

常规选项

-c, --company string 目标公司

-d, --domain string 目标域名/子域名

-t, --threads int 线程数(默认 25)

--all 对所有子域名进行大规模扫描

字典管理

--w-aws string AWS S3 枚举的字典

--w-github string Github 关键字的字典

--w-vhost string vhost 暴力破解字典

--w-fuzz string 目录模糊扫描的字典

--w-passwd string 密码破解字典

默认侦查

--enum 完整的域名工作流

--web-host 完整的 Web 主机工作流

--endpoint 完整的端点工作流

--exploit 完整的漏洞利用工作流

--full 所有工作流

子域名枚举

-i, --info WHOIS、ASN 和 DNS 信息

-b, --brt 子域名暴力破解

-g, --generate 使用 AltDNS 生成相似的主机

-v, --vhost VHOST 枚举

-p, --ports 主机上的端口/服务扫描

-r, --resolve 解析 IP

--dns DNS 枚举

--takeover 执行子域名接管尝试

--passive 被动枚举 + Nuclei 模板

Web扫描

--cors CORS 扫描器

--crlf CRLF 扫描器

--visual 使用 Selenium/Aquatone 进行 Web 截图

--ssrf SSRF 扫描器

--xss XSS 扫描器

--waf WAF 扫描器

--wapiti Wapiti 自动化扫描器

Web漏洞利用

--apache Apache Struts CVE-2017-5638

--changeme 默认凭证扫描器

--cmsmap CMS 扫描器

--wpscan WordPress 安全扫描器

--joom Joomla 漏洞扫描器

URL 和参数发现

--known 从已知来源收集 URL

--broken 查找断开的链接

--spider 对端点进行 Web 蜘蛛扫描

--params 使用 Arjun 进行参数发现

内容发现

--aws AWS S3 桶枚举

--dir 目录模糊扫描

--github Github 密钥扫描

--js Javascript 研究

端点

--backups 备份文件工件检查器

--crossdomain 查找并利用 crossdomain.xml

--denied 访问拒绝错误配置

--nuclei Nuclei 完整漏洞扫描器© 版权声明

文章版权归作者所有,未经允许请勿转载。

THE END

会员专属

会员专属

请登录后查看评论内容